Политика безопасности.

Из курса обучения системных администраторов, (из конспектов)

Политики безопасности.

Представляет собой заранее определенные параметры доступа к системе. Они подразделяются на групповую политику безопасности и локальную безопасность.

| Локальная политика | Групповая политика |

| Может быть изменена по сети | Может быть изменена локально |

| Управлять доступам к программному обеспечению | Управлять доступом к системе |

| Состоит из конфигурации ПК и пользователя | Состоит из политки учетных записей, политики безопасности IP |

| Настраивается с помощью переключателей | Настраивается с помощью переключателей и параметров |

| Редактируется в консоле Gpedit.msc | Редактируется в консоле Secpol.msc |

| .Действует на все участки записи не зависимо от статуса | Действует выборочно. |

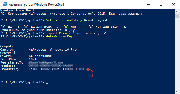

Для входа в консоль управления локальной групповой политикой набираем в командной строке gpedit.msc

Локальная политика безопасности.

В командной строке набираем secpol.msc выходит консоль управления

Состоит из следующих компонентов:

Политика учетных записей содержат политики паролей и политики блокировки.

Политика паролей определяет требования которым пароли должны соответствовать .

Можно указать минимум и максимум длину пароля

Срок действия пароля.

Минимальный срок действия пароля.

Должны ли пароли соответствовать безопасности и хранить ли пароли в домене использовать обратимое шифрование. Последний параметр необходимо отключить, если он включен то пароли передаются по сети в открытом виде.

Политика блокировки определяют количество попыток входа систем под определенной учетной записи, если это количество превышено, то учетная запись будет заблокирована на время заданным параметром: время блокировки. Параметр сброс счетчика блокирует учетную запись определенное время, после которого количество попыток обнуляется, если в течении его попыток входа в систему под этой учетной записью не было.

Подразделяются на назначение прав пользователя, параметры безопасности и политики аудита.

Политика аудита

Политика аудита – определяет тип событий, который должны регистрироваться. Для регистрации событий ведутся специальные журналы их можно посмотреть через управление ПК или консоль eventvwr.msc.

Могут регистрироваться как различные системные различия так и события относящиеся к приложению Explock. Для того чтобы регистрировать события безопасности NTFS необходимо чтобы в свойствах объекта NTFS в дополнительных параметрах безопасности был включен аудит.

В журнале безопасности могут отображаться следующих типов события, успех, отказ, обычно используется следующий аудит.

- Аудит-входа в систему - отказ.

- Аудит доступа к объектам - успех отказ.

- Аудит изменения политики - успех.отказ.

- Аудит использованных привилегий - успех.

- Аудит событий входа в систему - успех.

- Аудит управления учетными записями - отказ.

В остальных журналах могут быть зарегистрированы следующие события

- Уведомления –это информация, событий которые произошли и влияют на систему в целом.

- Предупреждение - информация событий которые могут повлиять на работоспособность

- Ошибка информация о сбоях работы системы которые приведут информацию о сбоях работы системы которые приведут ее к краху.

Все журналы хранятся в файлах с расширением evt.

Назначение прав пользователей.

Определяет параметр разрешения или отказов при доступе в систему локально, по сети, в качестве пакетного задания или службы. Также можно указать, кто может изменять время,создавать файл подкачки или становится владельцем объектов.

Параметры безопасности

Параметры безопасности определяют события, и действия которые должны быть разрешены или заблокированы.

Здесь в основном задаются следующие параметры.

- Завершение работы без выполнения входа в систему - отключить.

- Немедленное отключение системы если невозможно запись в журнал безопасности-включить

- Очищать файл подкачки при завершении работы - включить.

- Напоминать пользователю о смене пароля - не менее 3 дней но не более 20% от срока действия пароля заданного в политике паролей.

- Не отображать имени последнего пользователя - включить.

- Не требовать нажатия ctrl+Alt+del - отключить.

- Требовать шифровую и цифровую подпись по возможности или согласия - включить.

- Принудительный выход по истечению разрешенных часов работы - включить.

- Запретить установку драйверов,принтеры - включить.

- Поведение при установке неподписанного драйвера - предупредить или разрешить.

- Разрешить доступ к дисководом, компакт дисков - отключить.

- Ограничить пустые пароли только локальный пользователю - отключить.

Политика ограниченного использования программ.

Можно указать правила в соответствии, с которым можно разделить или запретить ПО. При задании этих политик нужно соблюдать особую осторожность.

Политики безопасности IP

Политики безопасности IP –определяет правила, которым должны соответствовать сетевые соединения.

По умолчанию существуют 3 политики – это клиент, сервер, ...................

При создании политики необходимо задать правило. Для каждого правила указывается тип соединения

1) локальная,

2) внешняя,

3) любые.

Направление действия правила, адреса к которым правила будут применятся, действие: а) разрешить, б) блокировка. Метод проверки, фильтр. Причем, в правиле фильтров может быть несколько.

Д/З повторить урок, прочитать и по возможности внимательно просмотреть (сделать только аккуратно, что бы не пришлось переустанавливать.) на дом машине. Следующий урок закркпление материала, практика по всем пунктам.

- Некоторые настройки Windows 10Несколько популярных настроек Windows 10, от которых стоит отказаться.Некоторые настройки Windows 10